Existuje typ zlyhania, o ktorom sa nehovorí na konferenciách. Nie zlyhanie z neschopnosti. Nie zlyhanie z lenivosti. Nie zlyhanie z toho, že ste robili veci zle.

Zlyhanie z toho, že ste robili veci dobre - len v hre, ktorá sa medzitým prestala hrať. A to je najnebezpečnejší druh. Lebo nemá jasný moment, kedy sa to stane. Nemá alarm. Nemá červené čísla. Naopak - dlho vyzerá ako úspech.

Prečo úspech zaslepuje

Keď firma rastie, buduje procesy. Tímy. Metriky. Operating model, ktorý funguje.

A čím dlhšie funguje, tým viac jej ľudia veria. Ale v tom je háčik.

Každý systém je optimalizovaný na svet, v ktorom vznikol. A svet sa mení - pomaly, potom rýchlo, potom ihneď. Firma, ktorá je dokonale naladená na včerajší trh, môže byť slepá voči zajtrajšiemu.

Nemá zlých ľudí. Nemá zlé procesy. Má len správne odpovede na otázky, ktoré už nikto nekladie.

Startup: Founder je radar a aj jeho slepá škvrna

V prvej fáze je často founder jediný, kto číta realitu priamo a presne. Bez filtrov. Bez reportov. Chodí k zákazníkom, počuje odmietnutia, cíti, čo trhu chýba.

Toto je výhoda. Founder vidí zmenu skôr než ktokoľvek iný - lebo je najbližšie k realite.

Ale má to odvrátenú stranu.

Founder je zároveň najväčší zdroj skreslenia. Lebo jeho prvá vízia - tá, pre ktorú všetko začal - sa stáva identitou. A identita sa bráni.

Keď trh začne hovoriť niečo iné, founder to často počuje ako útok. Nie ako informáciu.

Pivot je preto emocionálne ťažký nie preto, že by founder nevedel analyticky vyhodnotiť dáta. Je ťažký preto, že zmeniť smer znamená priznať, že pôvodná predstava nebola celá pravda.

Najväčšie riziko v tejto fáze: founder, ktorý si zamieňa svoju vieru s realitou trhu.

Kto to má ustrážiť? V tejto fáze takmer nikto - preto sú dôležité externé hlasy. Prvý mentor. Angel investor, ktorý sa pýta nepríjemné otázky. Zákazník, ktorý otvorene povie, prečo nekúpil.

Scaleup: Systém filtruje pravdu

Firma vyrastie. Pribúdajú ľudia, procesy, reporty, meetingy. CEO prestáva hovoriť so zákazníkmi každý týždeň. Prestane byť v prvej línii. A tu sa stane niečo nenápadné.

Informácie začnú putovať cez vrstvy. Každá vrstva ich trochu upraví - nie zo zlého úmyslu, ale preto, že každý manažér prirodzene filtruje to, čo posiela nahor. Zlé správy sa zjemňujú. Problémy sa rámujú ako „výzvy". Čísla, ktoré nevyzerajú dobre, dostanú kontext, ktorý ich vysvetľuje.

CEO začne vidieť realitu cez dashboard. Nie priamo. A dashboard ukazuje výkon vo hre, ktorá sa hrá.

Pri 50–80 ľuďoch nastane ďalší zlom. Firma má dosť ľudí na to, aby bola sebestačná. Má vlastnú gravitáciu. Vlastnú logiku. A táto logika začne odolávať zmenám - nie zámerne, ale systémovo. Lebo zmena narúša to, čo funguje.

Najväčšie riziko v tejto fáze: C-level, ktorý optimalizuje výkon existujúceho modelu namiesto toho, aby spochybňoval jeho platnosť.

Kto to má ustrážiť? Toto je moment, kedy má CEO aktívne budovať mechanizmy spätnej väzby, ktoré obchádzajú hierarchiu. Pravidelný priamy kontakt so zákazníkmi. Interné fóra, kde môže povedať čokoľvek ktokoľvek. A C-level, ktorý vie rozlíšiť medzi „riadime dobre" a „riadime správnu vec".

Etablovaná firma: Kompetencia ako obmedzenie

Toto je fáza, kde sa to láme najmenej viditeľne. Firma má skvelých ľudí. Skutočne skvelých. S rokmi skúseností. S hlbokým know-how v odvetví. S procesmi, ktoré sú vybrúsené do dokonalosti.

A práve to je problém.

Čím hlbšia je kompetencia v súčasnom modeli, tým ťažšie je predstaviť si iný model. Ľudia, ktorí roky budovali expertízu na určitom type hry, majú odpor k myšlienke, že hra sa mení. Nie preto, že sú hlúpi. Ale preto, že zmena by znehodnotila to, čo ich robilo cennými.

Toto je moment, ktorý sa najťažšie pomenúva. Môžete mať najlepší management na svete. Môžete mať disciplínu, fokus, správnych ľudí. A napriek tomu prehrať - lebo všetka tá energia ide do udržania hry, ktorá sa pomaly stáva minulosťou.

Najväčšie riziko v tejto fáze: organizácia, ktorá skvele meria výkon - len vo hre, ktorú si sama definovala.

Niekoľko príkladov, ktoré hovoria za všetko:

Kodak vynašiel digitálny fotoaparát v roku 1975. Interne. Vlastnými ľuďmi. A rozhodol sa ho nerozvíjať - lebo by kanibalizoval filmový biznis, ktorý bol vtedy zlatou žilou. Management robil správne rozhodnutia pre hru, ktorá sa hrala. Len nevideli, že tá hra má dátum exspirácie.

Nokia dominovala mobilnému trhu s podielom cez 40 percent. Mala skvelých inžinierov, silný brand, globálnu distribúciu. Keď prišiel iPhone, interné analýzy ukázali, že ich hardvér je lepší. Podcenili softvér a ekosystém - lebo ich kompetencia bola v hardvéri. Optimalizovali výkon v hre, ktorú poznali.

Blockbuster mal v roku 2000 príležitosť kúpiť Netflix za 50 miliónov dolárov. Odmietol. Nie preto, že by mali zlý management. Ale preto, že ich celý operating model - tisíce pobočiek, poplatky za oneskorené vrátenie, fyzická distribúcia - bol tak hlboko zakorenený, že iný model nedával zmysel.

Vo všetkých troch prípadoch platí to isté: ľudia neboli nekompetentní.

Kto to má ustrážiť? Tu nestačí interný hlas. Tu treba štruktúru, ktorej úlohou je spochybňovanie. Board s ľuďmi zvonka odvetvia. Strategický tím, ktorého KPI nie sú prevádzkové výsledky, ale identifikácia slabých signálov. A CEO, ktorý má odvahu počuť odpovede, ktoré nechce počuť.

Tri roly, tri typy slepoty

Každá fáza má svojho strážcu. A každý strážca má svoju špecifickú slepú škvrnu.

Founder vidí trh inštinktívne, ale môže byť zajatcom vlastnej vízie. Jeho slepota je emocionálna - bráni to, čo stvoril.

C-level riadi výkon systematicky, ale môže optimalizovať nesprávnu vec. Jeho slepota je operatívna - maximalizuje to, čo meria.

Board a externé hlasy vidia kontext, ale môžu byť príliš vzdialení od reality firmy.

Žiadna z týchto rolí nedokáže sama ustrážiť situáciu. Preto najsilnejšie firmy nemajú jedného strážcu reality. Majú systém, kde každá rola aktívne vyvažuje slepotu tej druhej. Founder, ktorý počúva C-level aj keď sa mu to nepáči. C-level, ktorý eskaluje slabé signály namiesto ich vysvetľovania. Board, ktorý kladie nepohodlné otázky a dostáva na ne skutočné odpovede, nie pripravené prezentácie.

Signály, ktoré sa ľahko prehliadnu

Hra sa nemení cez noc. Mení sa cez signály, ktoré sú spočiatku slabé a nepohodlné.

Zákazníci, ktorí sa nepýtajú na vašu novú funkcionalitu - ale pýtajú sa na niečo, čo nerobíte. Konkurent, ktorý vyzerá primitívne - ale rastie v segmente, ktorý ste považovali za nezaujímavý. Nový zamestnanec, ktorý sa opýta „prečo to robíme takto" a odpoveď je „lebo to tak vždy bolo". Konferencia, kde sa čoraz viac hovorí o veciach, ktoré sa vás „zatiaľ netýkajú".

Tieto signály nie sú alarmujúce. Sú len nepohodlné. A nepohodlné veci sa v zabehaných firmách ľahko odsúvajú. Sú príliš malé na to, aby ich dashboard zachytil. A príliš dôležité na to, aby sa ignorovali.

Nie je to o tom, byť paranoidný

Toto nie je výzva spochybňovať všetko každý mesiac. Je to výzva na jednu konkrétnu vec: rozlišovať medzi výkonom a relevanciou.

Výkon hovorí, ako dobre hráte. Relevancia hovorí, či hra, ktorú hráte, ešte stojí za to hrať.

Oboje treba merať. Len jedno z toho sa ľahko dá na dashboard.

Otázka na záver

Keď sa pozriete na vašu firmu dnes - čo optimalizujete? Výkon v hre, ktorú hráte? Alebo schopnosť spoznať, keď sa hra mení?

Lebo prvé vás dostane na vrchol tabuľky. Druhé vás tam udrží.

Jakub Cabal

Jakub Cabal  Fotografie poškozené pramice u řeky Dyje, která byla po tragedii vytažena na břeh.

Fotografie poškozené pramice u řeky Dyje, která byla po tragedii vytažena na břeh.

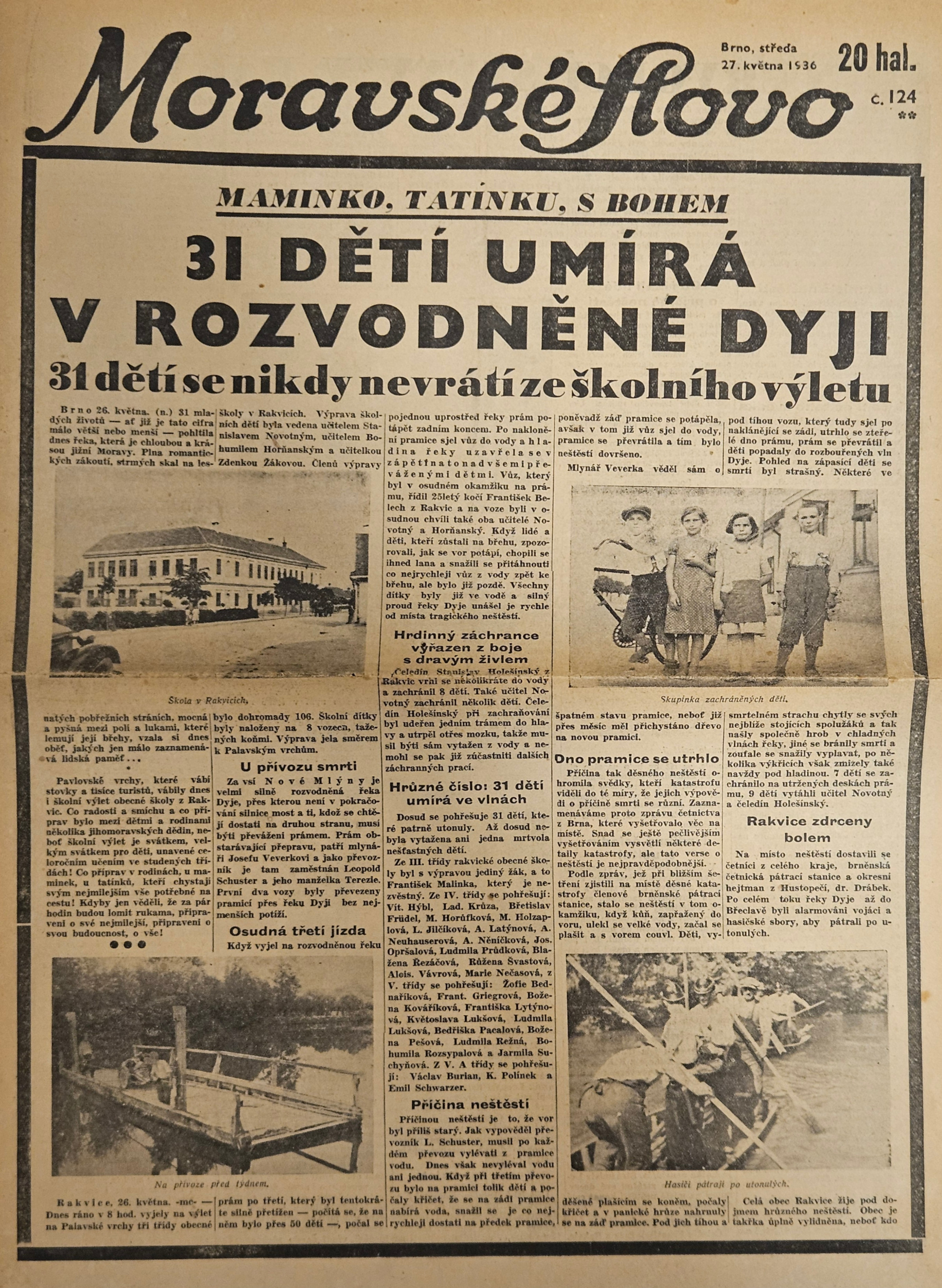

Moravské Slovo ze dne 27. května 1936: Titulní stránka věnována rakvické tragédii.

Moravské Slovo ze dne 27. května 1936: Titulní stránka věnována rakvické tragédii.

Fotografie hromadného pohřbu několika utonulých dětí, Rakvice před kostelem.

Fotografie hromadného pohřbu několika utonulých dětí, Rakvice před kostelem.

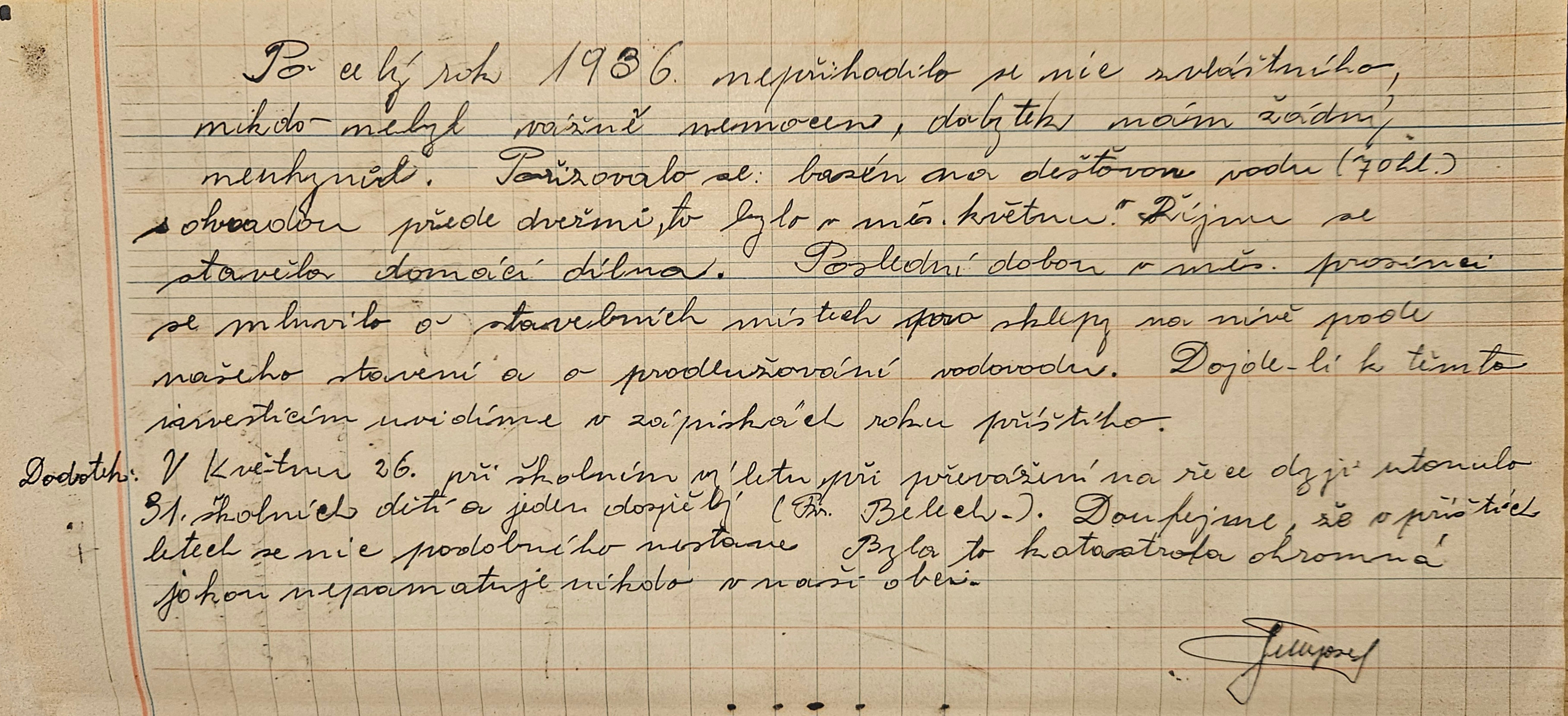

Deník Josefa Šelle: Shrnutí roku 1936 s poznámkou o tragédii na řece Dyji.

Deník Josefa Šelle: Shrnutí roku 1936 s poznámkou o tragédii na řece Dyji.

Fotografie jednoho z pohřebních průvodů.

Fotografie jednoho z pohřebních průvodů.

Jiří Eischmann

Jiří Eischmann  Po 10 letech jsem změnil vyhledávač. Při té příležitosti jsem se trochu rozepsal o tom, kam se vyhledávání v mých očích za těch 10 let posunulo, jaké mám zkušenosti s AI vyhledáváním, proč se na něm nechci záviset a jaké vyhledávací služby mě v poslední době zaujaly.

Po 10 letech jsem změnil vyhledávač. Při té příležitosti jsem se trochu rozepsal o tom, kam se vyhledávání v mých očích za těch 10 let posunulo, jaké mám zkušenosti s AI vyhledáváním, proč se na něm nechci záviset a jaké vyhledávací služby mě v poslední době zaujaly.  Hynek Kaplan (originál:Richard Sekerák),

Hynek Kaplan (originál:Richard Sekerák),  Jan Hlaváček,

Jan Hlaváček,  Bertha von Suttner v roce 1911, neznámý autor, volné dílo, prostřednictvím

Bertha von Suttner v roce 1911, neznámý autor, volné dílo, prostřednictvím